Ripple, Kuzey Kore bağlantılı hack’lere karşı yeni bir adım atarak ‘kod’ odaklı savunmadan ‘insan’ odaklı iç tehdit paylaşımına geçiyor. Özellikle Kuzey Koreli grupların klasik siber saldırılardan çıkarak, çalışanları ve işe alım süreçlerini hedef alan daha sofistike yöntemlere yönelmesi, kripto piyasasında ‘insider’ risklerine yönelik endişeyi büyütüyor.

Ripple, 5’inde (yerel saatle) kendi güvenlik ekibinin tespit ettiği Kuzey Koreli hacker’lara dair iç tehdit verilerini kripto sektörüyle paylaşmaya başladığını açıkladı. Bu adım, kripto güvenlik istihbaratı paylaşım ağı ‘Crypto ISAC’ ile işbirliği içinde atılıyor. Amaç, son dönemde hızla değişen saldırı yöntemlerine toplu bir yanıt üretmek ve ‘insan’ tabanlı sızmaları daha erken aşamada fark etmek.

Son dönemde yaşanan Drift saldırısı, klasik ‘hack’ kalıplarından ayrışan bir kırılma noktası oldu. Bu olayda saldırganlar, zayıf bir akıllı kontratı istismar etmek yerine, aylar boyunca şirket içindeki kişilerle güven ilişkisi kurdu. Ardından ‘kötü amaçlı yazılım’ yerleştirip cüzdan erişim yetkilerini ele geçirdi ve yaklaşık 285 milyon dolar (yaklaşık 4,2 trilyon won / yaklaşık 8–9 trilyon TL bandı, ‘yorum’ kur farkına göre değişebilir) çaldı. Mevcut güvenlik sistemleri ise dışarıdan gelen tipik saldırı davranışı göremediği için bu hareketleri ‘normal kullanıcı aktivitesi’ olarak algıladı.

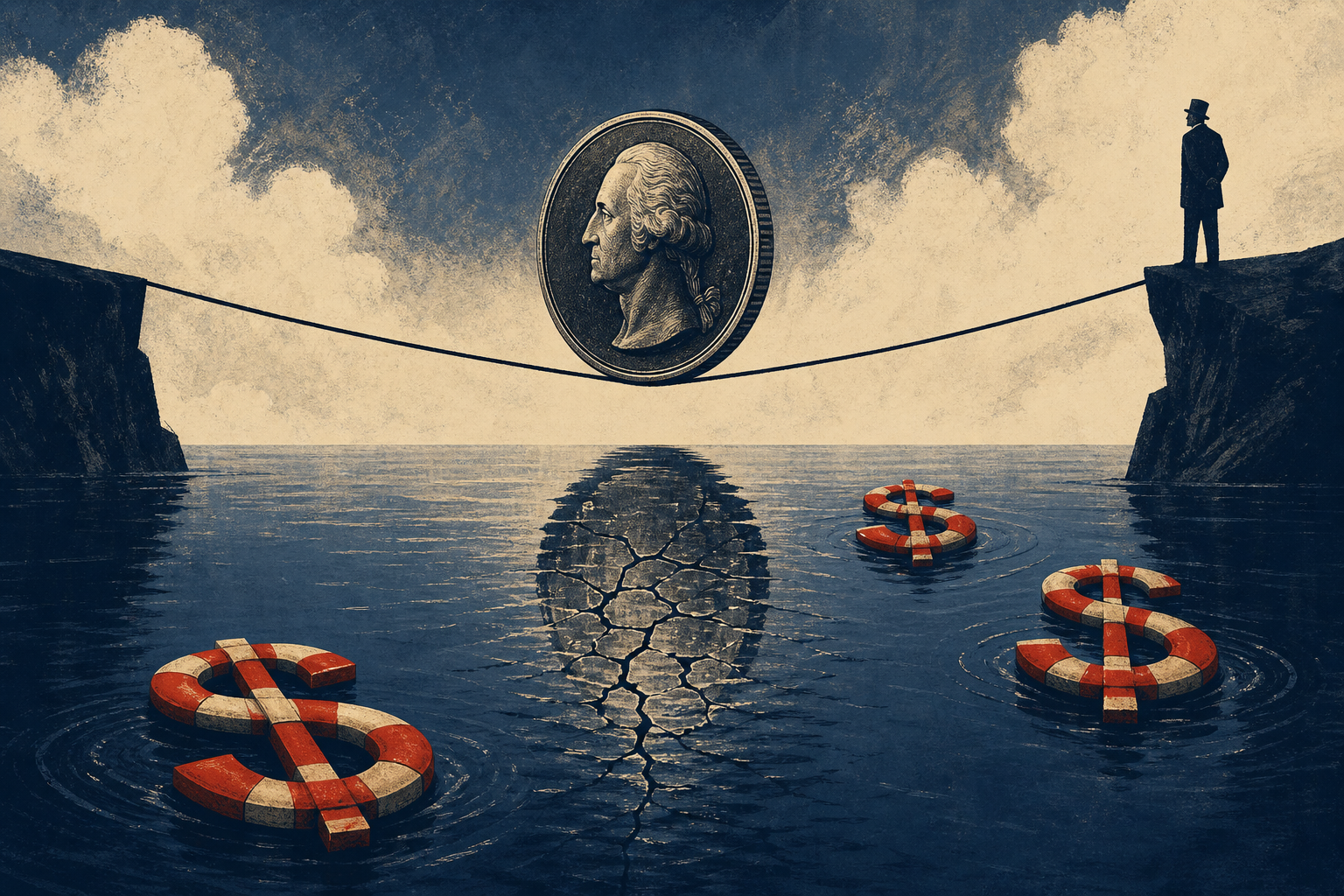

2022’den 2024’e uzanan dönemde DeFi(DeFi) saldırılarının odağında genellikle ‘kod açıkları’ vardı. Akıllı kontrat zafiyetleri, köprü protokollerindeki mantık hataları ve oracle manipülasyonları ön plandaydı. Ancak altyapı ve denetim süreçleri güçlendikçe, saldırganların odağı koda değil ‘insana’ kaymaya başladı. Özellikle Kuzey Kore bağlantılı grupların, teknik bariyerleri aşmak yerine kurumların iç yapısına sızmaya çalıştığı görülüyor.

Bu yeni dönemde Kuzey Koreli hacker gruplarının, kripto şirketlerinin işe alım kanallarını hedef aldığı belirtiliyor. Saldırganlar, tamamen ‘normal’ görünen bir aday profiliyle başvuru yapıyor, mülakatları geçiyor, video görüşmeler üzerinden ilişkileri derinleştiriyor ve zamanla sistemlere erişim yetkisi elde ediyor. Bu süreçte, sahte LinkedIn profilleri, çalınmış veya yeniden kullanılmış CV’ler ve farklı ülkelerden gösterilen IP’ler devreye giriyor.

Ripple, bu saldırı zincirini kırmak için Crypto ISAC’e oldukça detaylı veri aktardığını söylüyor. Paylaşılan veriler arasında LinkedIn profilleri, e‑posta adresleri, lokasyon bilgileri, telefon numaraları ve saldırganların iş başvurularında veya iletişimde kullandığı diğer kimlik işaretleri yer alıyor. Şirket, bu sayede aynı ‘tehdit aktörü’nün bir firmadan reddedildikten sonra aynı hafta başka bir kripto şirkete başvurması durumunda daha erken tespit edilebileceğini düşünüyor.

Ripple, “kripto güvenliğinde en güçlü savunma ‘paylaşım’” vurgusu yaparak, şirketlerin tek başına hareket ettiğinde aynı tehdide her seferinde sıfırdan maruz kaldığını belirtiyor. ‘kelime’bilgi paylaşımı’ stratejisi, bu döngüyü kırmayı hedefliyor.

Kuzey Koreli ‘Lazarus Group(라자루스 그룹)’ etkisi ise yalnızca güvenlik alanıyla sınırlı kalmıyor, ‘hukuki’ boyuta da taşmış durumda. Bir avukat, kısa süre önce Arbitrum(ARB) DAO’ya başvurarak bazı fonların dondurulmasını talep etti. Gerekçe olarak, Nisan’da gerçekleşen Kelp Bridge saldırısı sonrası dondurulan 37.65 ETH’nin (yaklaşık 55,5 milyar won / yüz milyonlarca TL ‘yorum’) Kuzey Kore bağlantılı varlıklar olduğu iddiası öne sürüldü.

Bu iddiaya karşılık Aave(AAVE) cephesi, “Hırsızlıkla ele geçirilen varlıklar üzerinden hukuki mülkiyet tesis edilemez” diyerek itiraz etti. Kelp olayında toplamda yaklaşık 292 milyon dolar (yaklaşık 4,31 trilyon won) çalındığı ve bu saldırının da Lazarus Group tarafından organize edildiği öne sürülüyor. Drift ile birlikte düşünüldüğünde, tek bir ay içinde 500 milyon doları (yaklaşık 7,4 trilyon won) aşan zarara ulaşılmış durumda. ‘yorum’Bu rakamlar, Kuzey Kore’nin kripto üzerinden elde ettiği finansman kapasitesini ve yaptırım rejimlerini dolanma becerisini gösteren kritik göstergeler olarak okunuyor.

Kripto ekosistemi için ‘güvenlik paradigması’ artık belirgin şekilde değişiyor. Odak, yalnızca akıllı kontrat denetimi veya cüzdan altyapısından çıkıp, ‘insan kaynağı’, ‘işe alım süreçleri’ ve ‘iç erişim yönetimi’ gibi alanlara kayıyor. Ancak ‘kelime’bilgi paylaşımı’ modelinin saldırıları gerçekten caydırıp caydırmayacağı henüz net değil. Aynı organizasyonun çoktan başka şirketlerin işe alım süreçlerine sızmış olması ihtimali masada duruyor.

Ripple’ın bu kararı, sektörde ‘ortak savunma hattı’na duyulan ihtiyacı somutlaştıran bir örnek olarak öne çıkıyor. Yine de saldırı teknikleri giderek daha karmaşık ve uyarlanabilir hale gelirken, kripto şirketlerinin güvenlik stratejilerini de ‘kelime’esnek’, ‘katmanlı’ ve ‘insan odaklı’ bir yaklaşımla sürekli olarak güncellemesi gerekecek.

Yorum 0